Mida tähendab elektroonilise võtme kandja? Kuidas valida elektroonilise allkirja võtme kandjat (Rutoken). Mida otsida EDS-võtmehoidja valimisel

Elektrooniliste allkirjade tulekuga on paljud äriprotsessid ja protseduurid muutunud tõhusamaks, kuna nende kasutamine vähendab märkimisväärselt paberdokumentidega töötamisega seotud kulusid. Vaatamata elektroonilise allkirja kasutamise vaieldamatule mugavusele ei tohiks unustada andmeturbeprobleeme, mis jäävad tänapäevani aktuaalseks. Praeguseks on edastatud teabe turvalisuse üheks lahenduseks saanud Venemaa FSTECi ettekirjutus, mille kohaselt peab sertifitseerimiskeskus väljastama ainult sertifitseeritud elektroonilise allkirja kandjaid. Kõige populaarsem meediumitüüp on žetoonid. Pange tähele, et sellel tüübil on kasutajate jaoks ilmsed eelised võrreldes alternatiivsete võimalustega, mida annavad välja ka sertifitseerimisasutused. Võrreldes välkmäluseadmete ja laserketastega on tokenide kasutamise usaldusväärsus suurusjärgu võrra suurem, kuna pahavara ja viiruste eest kaitstud teabe tase on palju kõrgem. Kui me võrdleme žetoone kõige turvalisema elektroonilise allkirja võtmehoidjaga - kiipkaartidega, siis on nende kasutamisel oluline eelis: kiipkaartidel oleva teabe lugemiseks on vaja spetsiaalset varustust. Tasub elada üksikasjalikumalt kahte tüüpi sertifitseeritud žetoonides - eToken ja Jacarta.

eToken: mis see on ja milleks see on mõeldud

EToken on USB-mälupulk, mis ühildub kõigi sobivate pistikutega arvutite ja mobiilseadmetega. See sisaldab selliseid olulisi üksikasju nagu digitaalsed sertifikaadid, paroolid ja võtmed krüptimiseks. Selle meediumi eripäraks on see, et see on kahefaktoriline, st pakub keerukamat autentimisprotsessi. Lisaks sellele on vormitud plastik, millest see võti on valmistatud, mis võimaldab teil näha häkkimiskatsete jälgi. Eeliste hulka kuulub piisav arv kaitstud mälu ja väike suurus, mis võimaldab eToken-võtit alati endaga kaasas hoida.Mis on Jacarta märk

Teist tüüpi USB-elektrooniline allkiri on manustatud Jacarta kiibiga sümbol. Jacarta eelised on piiramatu kasutusiga, aga ka eriprogrammide ja lugejate installimise vajaduse puudumine. Kuid peamine eelis seisneb just mikroprotsessoris, mis pakub andmete täielikku kaitset kompromisside eest. See meedium on ka USB-mälupulk. Jacartaga töötamine eeldab ka kahekordset autentimist - parooli ja manustatud kiibi kasutamist.PÕHIMÕISTED

KSKPEP

–Kvalifitseeritud sertifikaat elektroonilise allkirja kontrollvõtme jaoks.

CEP - kvalifitseeritud elektrooniline allkiri.

Krüptopakkuja – teabe krüptograafilise kaitse kaitsevahendid.Programm, mille abil genereeritakse elektroonilise allkirja suletud osa ja mis võimaldab teil töötada elektroonilise allkirjaga. See ruut seatakse automaatselt.

Ekspordi võti – võimalus kopeerida elektrooniline allkiri teisele andmekandjale. Kui linnuke puudub, on elektroonilise allkirja kopeerimine võimatu.

Värvitööd - hiire vasak nupp.

PKM - hiire parem nupp.

CRM-AGENT - CA spetsialistide välja töötatud rakendus, et lihtsustada võtmepaari genereerimist, päringu loomist ja sertifikaadi kirjutamist.

Pärast sertifitseerimiskeskuse külastamist ja identiteedi kontrollimise protseduuri läbimist saatis CA taotluses täpsustatud e-kirjale kirja, milles oli link genereerimiseks. Kui te ei saanud kirju, pöörduge oma juhi või CA tehnilise toe poole, kasutades selles juhendis toodud kontaktnumbrit.

E-kirjaga genereerimiseks avage link ühes soovitatud brauseritest:Google Chrome, Mozilla Firefox, Yandexi brauser... Kui olete juba ühes ülaltoodud brauseritest, klõpsake linki Värvitööd või PKM\u003e "Ava link uuel vahelehel". Genereerimisleht (joonis 1) avaneb uues aknas.

Lingi avamisel ilmub esialgne hoiatus. Kontrollige seda, kui kasutate CEP-i hoidmiseks kandjatJacarta LT ... Lisateave meedia kohta saidil allpool. Kui kasutate muud andmekandjat, klõpsake siis nuppu "Sulge".

Joonis 1 - põlvkonna leht

Klõpsake linki"Laadige rakendus alla" allalaadimise alustamiseks. Kui pärast klõpsamist midagi ei juhtunud, klõpsake linki PKM > "Ava link uuel vahelehel"... Pärast rakenduse allalaadimist käivitage install.

Enne programmi allalaadimist on soovitatav oma viirusetõrjetarkvara keelata !

Installimise ajal « crm - agent » ilmub juurdepääsuteade (joonis 2).

Joonis 2 - Juurdepääsutaotlus

Klõpsake nuppu "Jah".

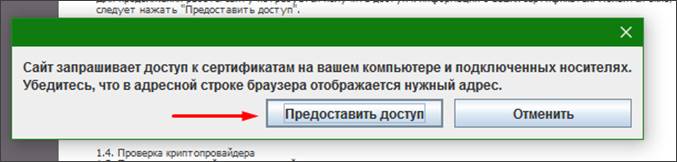

Pärast rakenduse installimise lõpetamist naaske põlvkonnaga tagasi lehele. Ilmub teade "Juurdepääsu võimaldamine" (joonis 3).

Joonis 3 - Juurdepääs sertifikaadipoodile

Kliki "Jätka" ja ilmuvas aknas "Juurdepääs(Joonis 4).

Joonis 4 - Juurdepääs sertifikaadipoele 2

Kui nuppu ei kuvata "Jätka"

Kui pärast rakenduse installimist « crm - agent » , rakenduse allalaadimise link pole kadunud, põhjuseks võib olla ühenduse turvasüsteemi poolt blokeeritud link.

Olukorra kõrvaldamiseks peate:

Keelake arvutisse installitud viirusetõrje;

Avage brauseris uus vahekaart;

Sisestage brauseri aadressiribale tühikuteta aadress - 127.0.0.1:90 - ja mine (vajutaSisenema klaviatuuril);

Kui kuvatakse brauseri teade "Teie ühendus pole turvaline", lisage leht brauseri eranditele. Näiteks,Chrome: "Lisaks" - "Minge saidile ikkagi"... Teiste brauserite jaoks kasutage vastavaid arendaja juhiseid.

Pärast veateate ilmumist minge tagasi genereerimislehele ja korrake Punkt 2 sellest juhendist.

Kui teil pole eelinstalleeritud krüptimispakkujaid, ilmuvad pärast juurdepääsu lubamise etappi lingid CryptoPRO allalaadimiseks (joonis 5).

See on tähtis: lisa « crm - agent » tuvastab arvutis kõik krüptimispakkujad ja kui olete installinud mõne muu KrüptoPRO CSP programm (näiteksVipNET CSP ), pöörduge nõu saamiseks CA tehnilise toe spetsialistide poole.

Klõpsake linki "CryptoPRO 4.0" genereerimislehel või sarnasel lingil, et CryptoPRO installifail oma arvutisse alla laadida.

CryptoPro CSP 4.0 - versioon OS Win 7/8/10 jaoks

Kui allalaadimine on lõppenud, avagetõmblukk-arhiiv, kasutades sobivat arhiveerimisprogrammi (näiteksVõida - RAR ). Sees asub CryptoPRO installifail ise. Käivitage see ja installige vaikimisi parameetritega. Installimise ajal võite näha järgmist akent:

Joonis 5 - CryptoPRO installimine

Akna vahelejätmiseks klõpsake "Edasi"... CryptoPRO installimine on lõppenud.

Allkirju saab salvestada arvutiregistris, tavalistes mälupulkades ja spetsiaalsetesusb-märgid. Tokenide, PIN-koodide ja tarkvara linkide loend on esitatud allolevas tabelis (tabel 1).

Tabel 1 - turvalise meediumi draiverid

|

USB-meediumitüüp |

Välimus mälupulk |

Link draiverite allalaadimiseks |

PIN-kood |

|

ruToken |

|

Funktsionaalne võtmehoidja (FCN) on uus tehnoloogia, mis võib märkimisväärselt parandada elektroonilisi digitaalallkirju kasutavate süsteemide turvalisust.

Funktsionaalne võtmehoidja - kiipkaardi või USB-võtmega tarkvara- ja riistvaratoodete arhitektuur, Venemaa elektroonilisi allkirju ja krüpteerimist võimaldavaid krüptoalgoritme rakendav riistvara (GOST R 34.10-2001 / GOST R 34.11-94, GOST 28147-89), mis võimaldab teil privaatseid võtmeid turvaliselt säilitada ja kasutada kiipkaardi või USB-võtme mälu.

Viimasel ajal on üha enam tähelepanu pööratud privaatvõtmete hoidmise turvalisusele. Ebakindlate kandjate (nt disketid) võtmekonteinerid on minevik. Kuid võtmekaitse valdkonnas kehtestatakse veelgi rangemad nõuded kaitstud kandjate laialdaselt kasutatavatele võtmekonteineritele - USB-võtmetele ja kiipkaartidele.

Osa nendest uutest nõuetest täidetakse välisvõttes laialdaselt kasutatavate USB-võtmete ja kiipkaartidega koos allkirja riistvaralise rakendamisega. Näiteks PKCS # 11 standarditele vastavad USB-dongid ja kiipkaardid. Kuid need standardid töötati välja üsna kaua aega tagasi ja need ei võta arvesse uute ohtude tekkimist, näiteks haavatavus allkirja võltsimise rünnaku või räsiväärtuse rikkumise vastu sidekanalis kaardi mikroprotsessori (võtme) ja tarkvara arvutis.

Arhitektuur Funktsionaalne võtmehoidja, mida pakub CRYPTO-PRO, rakendab kiipkaardil või usb-märgil oleva võtme turvalise kasutamise tagamiseks täiesti uut lähenemisviisi, mis lisaks riistvaravõtme genereerimisele ja võtmehoidja mikroprotsessoris digitaalallkirja moodustamisele võimaldab tõhusalt vastu seista räsiväärtuse või allkirja asendamisega seotud rünnakutele. kommunikatsioonikanal CSP tarkvara ja riistvara vahel.

FCN peamised eelised on:

- suurenenud kasutajavõtme konfidentsiaalsus;

- eS-võtmete, lepinguklahvide genereerimine ja ES-i loomine toimub FKN-is;

- krüptograafiliste toimingute teostamine elliptilistel kurvidel otse võtmekandja poolt, vene elektroonilise allkirja toetamine;

- täiustatud andmekaitse avatud kanali kaudu edastamise ajal tänu võtmekandja ja tarkvarakomponendi vastastikuse autentimise kasutamisele, kasutades originaalset CRYPTO-PRO protokolli, mis põhineb EKE (krüptitud võtmevahetus) protseduuril. Sel juhul ei edastata PIN-koodi, vaid elliptilise kõvera punkt;

- räsi väärtuse edastamine turvalise kanali kaudu, mis välistab asendamise võimaluse;

- mitte ühelgi hetkel, välja arvatud konteineri loomine, ei salvestata kasutajavõtit võtmemahutis ega krüptograafia pakkuja mälus ning seda ei kasutata sõnaselgelt krüptograafilistes teisendustes. Sellest lähtuvalt ei aita võtme välja selgitamine isegi edukat riistvararünnakut võtmehoidja vastu;

- allkirja muutmise võimalus vahetusprotokollis on välistatud, elektrooniline allkiri genereeritakse osade kaupa - kõigepealt võtmehoidjas, seejärel lõpuks CSP-s;

- võtme saab genereerida FKN abil või laadida väljastpoolt.

Elektroonilise allkirja võti - selle põhielement. Mis on selle võtme eesmärk ja kuidas seda kätte saada?

Mis on EDS-võtmed

Elektrooniline digitaalallkiri on elektroonilises vormis teave (06.04.2011. Aasta seaduse nr 63-FZ artikli 2 punkt 1), millega saab konkreetset toimikut täiendada, et tõendada selle autorsust, aga ka fakti kinnitust. pärast selle allkirjastamist selles failis muudatusi ei tehta. Tarkvarakest, mille kaudu genereeritakse vastav teave, genereerib elektroonilise võtme.

Lisaks liigitatakse see võti kahte tüüpi:

- avatud;

- suletud.

Uurime nende eripära.

Mis on avalik võti

EDS-i avalikku võtit mõistetakse kui ainulaadset tähemärkide jada (seaduse nr 63-FZ artikli 2 punkt 5), mis on saadaval kõigile kasutajatele, kes soovivad allkirjastatud võtit kontrollida, kasutades EDS dokument autorluse ja terviklikkuse nimel. Tavaliselt on avalik võti EDS-iga allkirjastatud failide saajate käsutuses.

Privaatne EDS-võti - milline tööriist

Suletud all elektroonilise allkirja võti sellest mõistetakse omakorda sümbolite jada, mille abil fail otse allkirjastatakse ning selle autentsust ja terviklikkust tõendatakse (seaduse nr 63-FZ artikli 2 punkt 6). Ainult faili autoril (või isikul, kes on volitatud selle failiga töötama) on juurdepääs privaatvõtmele.

Avatud ja suletud elektroonilise allkirja võtmed on seotud: privaatse võtme abil loodud EDS-i õigsust saab kontrollida ainult vastava avaliku võtmega. See tähendab, et neil peab olema ühine tootja (see võib olla sertifitseerimiskeskus).

Mis on elektroonilise allkirja võtmehoidja

Avalikud ja privaatvõtmed genereeritakse spetsiaalsete krüptorakenduste abil. Need asuvad spetsiaalsel andmekandjal - riistvara moodulil, mis on hästi kaitstud andmete loata kopeerimise eest (näiteks eToken-tüüpi seade). Seda saab kasutada ainult inimene, kellel on volitused teatud failidele alla kirjutada.

Kuidas saada elektroonilise allkirja võtit

Krüptograafilisi rakendusi, mille abil EDS-võtmeid kasutatakse, väljastavad spetsiaalsed sertifitseerimiskeskused. Paljud neist on telekommunikatsiooni- ja mapoolt akrediteeritud ja neil on volitused väljastada kvalifitseeritud elektroonilise allkirja jaoks võtmeid - vastavad riiklikud standardid teabe kaitse tagamise osas.

Nõutav atribuut - EDS-võti - on ainulaadne tähestikuliste ja digitaalsete sümbolite loend, mida kasutatakse allkirja genereerimiseks. Lihtne EDS-võti on identifikaator ja parool ning tugevdatud on keeruline moodustis, mis on loodud krüptoloogiliste krüpteerimisalgoritmide abil.

Erinevused ja omadused

- Erinevalt käsitsi tehtud löögist ei ole ES universaalne ja seda saab kasutada ainult ühes osakonnas vastavalt OID-le - võtmevaldkondade objektiivsed identifikaatorid. Seal on ES: maksude aruandluse jaoks;

- elektrooniline kauplemine ja pakkumised;

- avalike teenuste portaal.

Enne EDS-i saamist juriidilise isiku, peaks ta teavitama tootja - sertifitseerimisasutuse (CA) esindajat kõigist kavandatud kasutamise eesmärkidest. Nõutavad OID-d lisatakse ühele võtmetõendile, mille tulemuseks on universaalne ja mugav ES.

Elektroonilise allkirja kinnitusvõti (KP) on unikaalne sümbolite jada, mis on seotud ES-võtmega. Seda saab kasutada mis tahes loodud allkirja autentsuse kindlakstegemiseks:

- KP-d kasutatakse lihtsa EDS-iga vastavalt operaatori juhistele infosüsteemmilles fail allkirjastatakse ja saadetakse;

- kvalifitseerimata täiustatud EDS-i kasutamine on seadusega lubatud ilma äriettevõtte sertifikaati loomata, kui see samal ajal vastab tehnilised nõuded turvalisuse ja konfidentsiaalsuse osas;

- Kvalifitseeritud EDS-i kaubanduslik ettepanek sisaldub selle sertifikaadis, mis tegelikult eristab seda muud tüüpi allkirjadest.

Kui palju ja milliseid klahve sul võib olla?

Digitaalne töövoog areneb aktiivselt. Ainult väike osa tehnilistest ja juriidilistest nüanssidest on ühendatud. Siiski on mõned puudused:

- ei eksisteeri ühtne register isikud, kes on saanud ES-i ja kasutavad seda (iga CA haldab oma väljaantud ja tühistatud sertifikaatide loetelu);

- rändlust ja ristsertifikaate elektroonilise dokumendiringluse operaatorite vahel, mis tagaks avaliku võtme infrastruktuuri valdkondade koostalitlusvõime, ei ole veel rakendatud;

- ühel inimesel võib olla eri eesmärkidel kasutamiseks piiramatu arv allkirju ja kehtivaid KP ES-i sertifikaate.

Lisaks peab inimesel, kes tegutseb digitaalse töövoo käigus mitme asutuse nimel, olema eraldi elektroonilise allkirja võti, mis esindab neid kõiki sihtsüsteemis.

Näiteks võib kodanik omada samal ajal elektroonilist allkirja, kuhu aruandeid esitada territoriaalne organ FTS:

- Maksudeklaratsioonide esitamiseks teie enda kui üksikisiku nimel.

- Raamatupidamise ja maksude aruandluse jaoks:

- eraettevõtjana;

- ettevõtte ametnikuna (juhataja või raamatupidaja);

- mis tahes äriüksuse volitatud esindajana.

Võtmepaar

EP konstrueerimiseks võib kasutada kahte tüüpi algoritme:

- sümmeetriline krüpteerimine, mis tähendab dokumendi volitamisega selle allkirjastamist kirjastaja poolt ja üleandmist usaldusväärsele kolmandale isikule, kes on volitatud selle adressaadile saatma;

- asümmeetriline krüptimine, milles edasiseks ja vastupidiseks teisenduseks kasutatakse erinevaid võtmeid või on paar: privaatvõti on rangelt konfidentsiaalne ning äriline võti on avalikult avaldatud ja võltsimise eest kaitstud.

Avalik võti elektrooniline digitaalne allkiri EDS on andmed, mis:

- edastatud avaliku, tehniliselt kaitsmata telekommunikatsioonikanali kaudu;

- kasutatakse elektroonilise allkirja kontrollimiseks ja failisisu ümberkujundamiseks;

- selle paar on privaatne konfidentsiaalne võti digitaalallkirja moodustamiseks.

Võrguprotokollides kasutatakse tavaliselt elektrooniliste allkirjade kontrollimist avalike võtmete abil - näiteks SSL, SSH, S / MIME. Need põhinevad järgmistel põhimõtetel:

- eS-i loomise võtit hoiab selle omanik kõige kindlamalt;

- CA genereerib avaliku võtme sertifikaadi, tagades seeläbi selle autentsuse;

- failijagamises osalejad ei usalda üksteist, kuid igaüks neist usaldab KA;

- ainult CA-l on õigus kinnitada privaatvõtme omanikule avaliku võtme omamine.

Elektroonilise digitaalallkirja EDS privaatvõti on võtmepaari konfidentsiaalne osa. Sellel on järgmised omadused:

- seda kasutatakse elektroonilise allkirja moodustamiseks;

- seda ei saa arvutada selle abil loodud allkirja või avaliku võtme põhjal;

- välistab elektrooniliste allkirjade võltsimise võimaluse turvalise krüptoalgoritmi kasutamise korral.

ES-i nõuetekohane töö tagatakse:

- usaldusväärsed krüptokrüptimismeetodid;

- kvaliteetsed juhuslike arvude generaatorid (võti peab olema täiesti ettearvamatu);

- turvaline meedium - kiipkaardid või HSM, välistades ümberkirjutamise võimaluse.

ES fondid

Kooskõlas 2011. aasta profiiliseaduse sätetega kasutatakse elektrooniliste allkirjade vahendeid järgmiste ES-iga seotud ülesannete täitmiseks:

Kooskõlas 2011. aasta profiiliseaduse sätetega kasutatakse elektrooniliste allkirjade vahendeid järgmiste ES-iga seotud ülesannete täitmiseks:

- olend;

- kontrollima;

- võtme ja kinnitusvõtme loomine.

Kasutada tuleb EP vahendeid, mis:

- tähendab üleantud dokumendi mis tahes, sealhulgas juhusliku, muudatuste tegemise usaldusväärset kindlaksmääramist;

- tagada ES-võtme arvutamise võimatus.

Allkirjastamisel peavad nad:

- tagama allakirjutajale võimaluse tutvuda tõestatava toimiku sisuga;

- kaitsta ES-i juhusliku loomise vastu.

Elektroonilise allkirja kontrollimisel peavad selle vahendid:

- demonstreerige allkirjastatud faili sisu;

- tuvastama tehtud muudatused;

- määrake isik, kelle võtit allkirja genereerimiseks kasutati.

Enne EDS-võtme saamist peate mõistma, et ainult kvalifitseeritud EDS-i vahendid on läbinud kohustusliku kontrollimise ja sertifitseerimise. Need on heaks kiitnud FSB ja seetõttu on need kõige usaldusväärsemad.